Affaire Epstein : comment la désinformation prorusse surfe sur les remous du scandale

- Publié le 18 février 2026 à 19:11

- Lecture : 10 min

- Par : Pierre MOUTOT, Cintia NABI CABRAL, AFP France

La justice américaine a publié fin janvier 2026 des millions de documents liés au criminel sexuel Jeffrey Epstein, dont le contenu a entraîné des scandales et des démissions de personnalités à travers le monde, pour des raisons diverses, allant de la révélation de leur proximité avec l'homme d'affaires à celle de possibles délits financiers commis en lien avec lui. En ligne, parallèlement aux véritables informations mises au jour, l'affaire a aussi alimenté des campagnes de désinformation de réseaux prorusses profitant de l'aubaine, en usant de modes opératoires désormais bien rodés comme Storm-1516 et Matriochka.

Un puits sans fond de millions de pages, photos et vidéos, livrées sans logique apparente : les archives sur Jeffrey Epstein - publiées par le ministère américain de la Justice et en cours d'analyse par l'AFP - continuent d'avoir des répercussions mondiales, au fur et à mesure que des noms de personnalités y sont trouvés, même si la simple mention du nom d'une personne dans ces fichiers ne suppose aucun acte répréhensible a priori de sa part.

Parmi les personnalités françaises dont le nom est cité dans ces documents figure notamment Emmanuel Macron, en tant que sujet d'échanges entre M. Epstein et d'autres parties, sans que soient suggérés ou mis en évidence à ce stade des actes illégaux ou des éléments embarrassants (lien archivé ici).

Cela n'a pas empêché que soient menées d'intenses campagnes de désinformation visant le président français, portant clairement la marque de réseaux prorusses spécialisés et surfant sur l'émoi suscité par l'affaire.

Le président français ciblé par une campagne Storm-1516

Dans la foulée de la publication des dossiers le 30 janvier, une première campagne a visé le chef de l'Etat français, attribuable, selon une source gouvernementale, au mode opératoire Storm-1516 (lien archivé ici). Pour Viginum, le service chargé de la lutte contre les ingérences numériques étrangères, ce mode opératoire est "attribué publiquement à l'unité 29155 du service de renseignement militaire russe (GRU) avec l'appui du think tank moscovite Centre d'expertise géopolitique" (lien archivé ici).

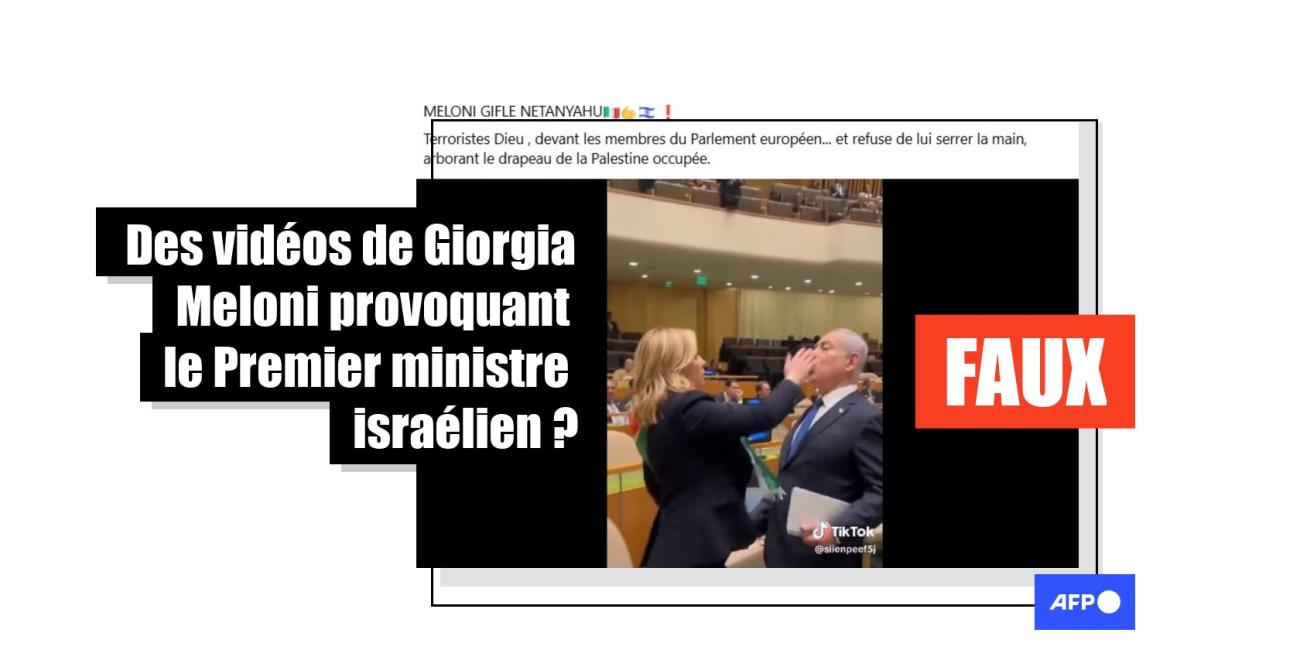

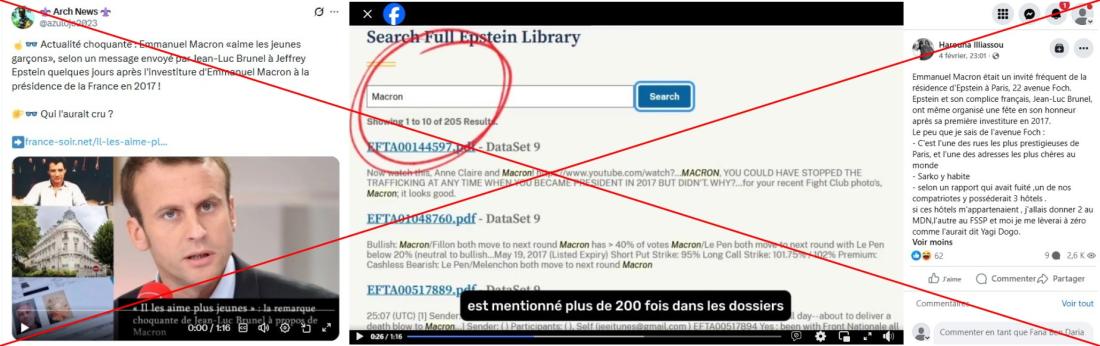

"Actualité choquante : Emmanuel Macron 'aime les jeunes garçons', selon un message envoyé par Jean-Luc Brunel à Jeffrey Epstein quelques jours après l'investiture d'Emmanuel Macron à la présidence de la France en 2017 !", pouvait-on ainsi lire dans la description d'une publication X, partagée plus de 2.000 fois et cumulant 2,1 millions de vues en quelques jours.

Ancien dirigeant français d'agence de mannequins et accusé de viols par plusieurs anciennes modèles, Jean-Luc Brunel est l'une des personnalités françaises les plus sulfureuses à figurer dans le dossier (lien archivé ici).

La publication était accompagnée d'une vidéo d'un peu plus d'une minute, diffusée sur les réseaux Facebook, X, TikTok en plusieurs langues (anglais, croate, espagnol et portugais) affirmant que Jean-Luc Brunel aurait envoyé le 20 mai 2017 – soit quelques jours après la cérémonie d'investiture d'Emmanuel Macron – un message au sujet du goût de celui-ci pour les "jeunes garçons" (lien archivé ici).

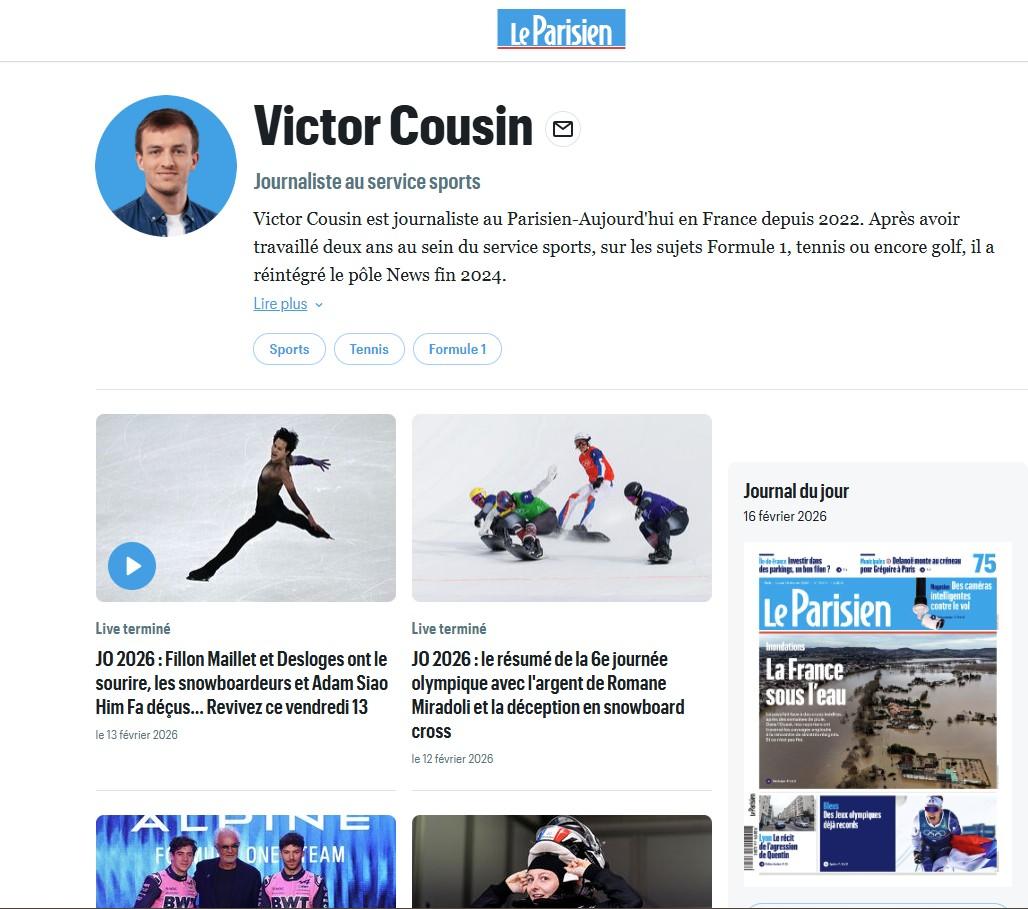

La plupart de ces publications renvoient à un article publié le 4 février par un site se présentant comme "France-Soir", intitulé "'Il les aime plus jeunes' : la remarque choquante de Jean-Luc Brunel à propos de Macron". Mais cet article, tout comme la vidéo qu'il relaie au sujet du prétendu courriel envoyé par Jean-Luc Brunel à Jeffrey Epstein, ont été fabriqués de toutes pièces et attribués à un journaliste du journal Le Parisien dont l'identité a été usurpée, suivant une méthodologie caractéristique de ce type d'opérations.

En effectuant une recherche par mots-clés dans les "Epstein files", l'AFP a pu établir que ce prétendu courriel ne figurait pas parmi les millions de nouveaux documents publiés depuis fin janvier par le département américain de la Justice (lien archivé ici).

Le faux reportage comporte d'autres incohérences notables : la voix off entendue dans la vidéo présente par exemple un accent étrange et une diction mécanique.

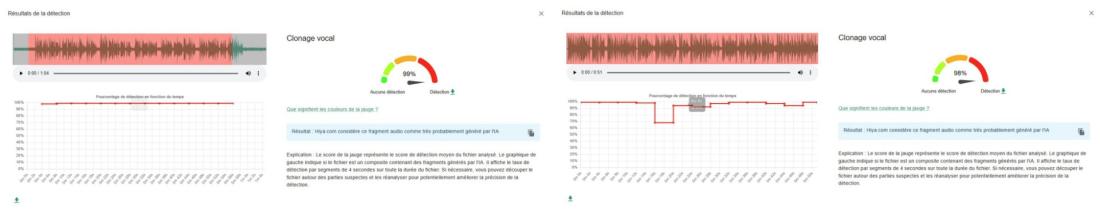

Une analyse de l'audio réalisée par l'AFP, à l'aide du détecteur de deepfakes Hiya.com sur l'outil de vérification InVID-WeVerify (co-développé par l'AFP), indique que l'enregistrement a été "très probablement généré par l'IA".

Le véritable média France-Soir a de con côté publié un démenti concernant la publication de l'article sur les réseaux sociaux le 4 février (lien archivé ici). Les campagnes de désinformation prorusses usent régulièrement de faux sites usurpant l'identité de vrais journaux pour blanchir leurs contenus.

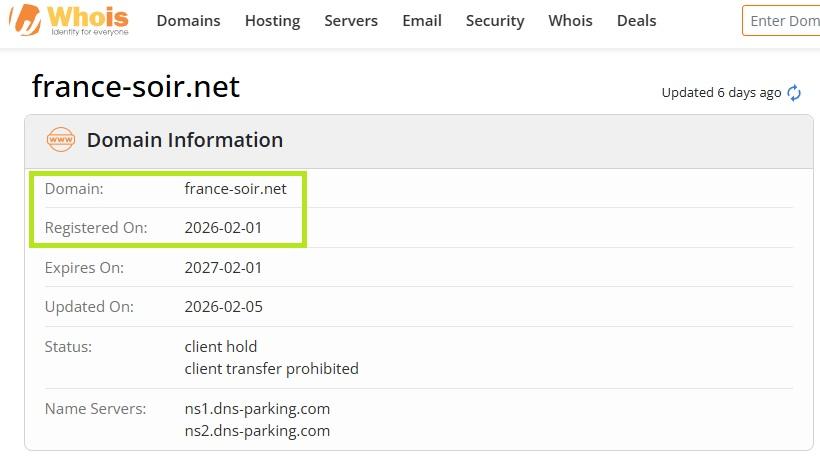

Une recherche effectuée sur Whois, qui permet d'obtenir des informations sur les noms de domaine de sites internet, révèle que ce site a été créé le 1er février 2026, soit quelques jours seulement avant la publication de l'article ; une autre caractéristique des opérations russes en ligne (lien archivé ici).

Le prétendu signataire de l'article, le journaliste du Parisien Victor Cousin, a publié le 6 février un article intitulé "'Opération Storm-1516' : comment la Russie a usurpé mon identité de journaliste au Parisien pour attaquer Emmanuel Macron" (liens archivés ici et ici). Il a aussi indiqué avoir déposé plainte (lien archivé ici).

L'AFP vérifie régulièrement des faux reportages attribués à des journalistes dont l'identité a été usurpée, comme en juillet 2025 avec un article consacré à la prétendue transidentité de Brigitte Macron, ou en décembre 2025, avec la fuite supposée de documents sur le QI d'Emmanuel Macron.

Selon le ministère français des Armées, l'opération Storm-1516 est active "depuis au moins août 2023" et "a pu, par son ampleur, avoir des impacts sur le débat public européen, voire influencer plusieurs scrutins électoraux", l'objectif étant de "remettre en cause l'intégrité d'un scrutin, dénigrer ou soutenir un candidat en fonction des intérêts russes".

Des opérations de type Matriochka

Quelques jours après cette première vague d'infox, une nouvelle opération a ciblé le président français, reprise et amplifiée par des comptes sur les réseaux sociaux relayant habituellement des infox et de la propagande prorusse.

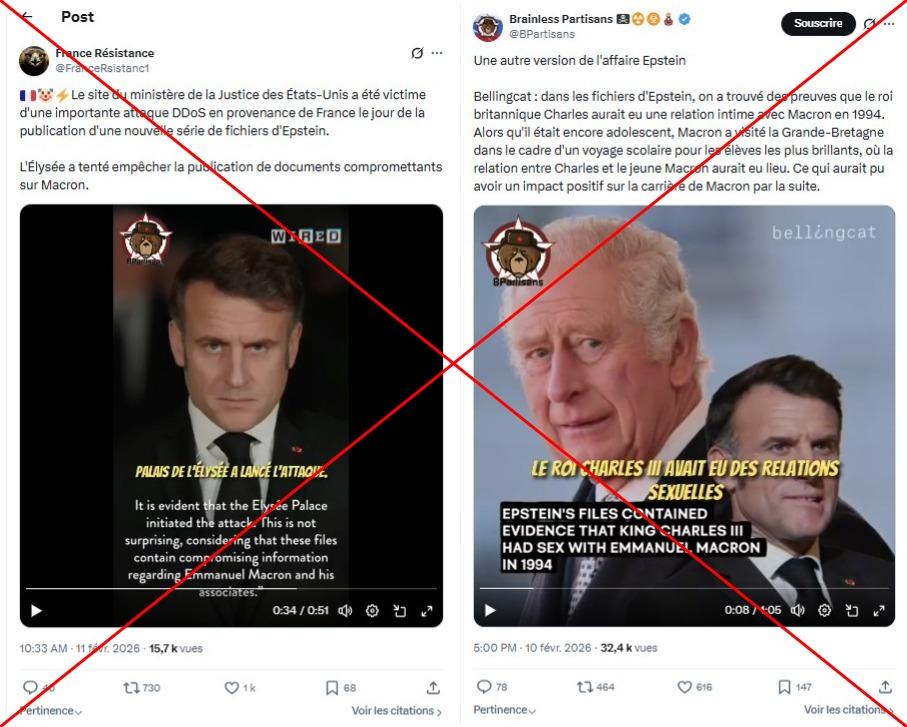

Mises en ligne à cinq minutes d'intervalle par le même compte sur X et Telegram, deux publications en particulier présentent les signes caractéristiques d'une campagne de manipulation de type Matriochka : des montages vidéos doublés par IA, des affirmations mensongères et souvent truffées d'incohérences attribuées à des "experts" inconnus, et usurpant l'identité de médias reconnus afin de donner un vernis de crédibilité à l'infox.

De mauvaise qualité, les contenus n'en rencontrent pas moins un certain écho sur les réseaux sociaux : sur X, les vidéos comptent des milliers de partages, et des milliers de 'J'aime' sur d'autres plateformes comme TikTok et Facebook, où elles sont partagées avec leurs légendes copiées-collées d'un post à l'autre.

En l'occurrence, les vidéos usurpent les logos (mais pas les formats ni le ton) des médias Wired et Bellingcat, respectivement un média en ligne traitant de technologie et un média d'investigation international reconnu.

L'une prétend qu'une "cyberattaque" aurait été coordonnée par la France à l'encontre du ministère américain de la Justice au moment de la publication de documents liés au dossier Epstein afin d'empêcher la révélation de "documents compromettants" au sujet du président français (lien archivé ici). L'autre que le président français aurait eu des "relations sexuelles" avec le roi Charles III lors d'un voyage au Royaume-Uni.

Aucun des deux médias n'a publié de vidéo semblable sur leurs réseaux sociaux ou sur leurs sites web respectifs. Les contenus produits par ces médias citent d'ordinaire leurs sources, là où les deux vidéos se contentent d'attribuer leurs prétendues informations à des "experts" anonymes.

Sur le fond, le ministère américain de la Justice n'a pas fait état d'une attaque informatique qui aurait visé son site dans la foulée de la publications des Epstein files.

Hayete Gallot, citée dans l'une des vidéos, occupe par exemple bel et bien des fonctions de direction à la sécurité de Microsoft : mais on ne retrouve nulle part la trace de la citation qui lui est attribuée, la photo qui illustre sa prétendue intervention provient de son compte LinkedIn, disponible publiquement, et son nom est parfois écorché dans les sous-titres ("Béate Gallaud") (lien archivé ici).

Des recherches sur la base de données en libre accès Epstein Library ne permettent de trouver aucun document faisant référence à de prétendues "relations intimes" entre Emmanuel Macron et le roi Charles III en 1994.

A aucun moment l'identité des narrateurs de la vidéo n'est mise en évidence, et pour cause : les fichiers audios ont vraisemblablement été générés par intelligence artificielle, comme l'indique une analyse réalisée à l'aide du plugin de vérifications InVid-WeVerify.

Une source gouvernementale a assuré à l'AFP que cette nouvelle salve de publications relevait bien du mode opératoire Matriochka, orchestré depuis la Russie ou par des relais proches du Kremlin (lien archivé ici).

Des opérations visant à saturer les réseaux

Les manipulations en ligne attribuées à la Russie se sont multipliées depuis le début de la guerre en Ukraine, usant d'une grande variété de moyens entre guerre hybride et campagnes menées en ligne.

Depuis 2022, l'organisation américaine Newsguard, qui analyse la fiabilité des sites et contenus en ligne, a ainsi identifié 561 sites publiant régulièrement des contenus trompeurs attaquant l'Ukraine et ses alliés (liens archivés ici et ici).

"Ces fausses informations sont diffusées à plusieurs niveaux, à commencer par des officiels russes [...] qui sont repris dans des médias d'Etat ainsi que sur les réseaux sociaux, où elles sont destinées à la fois à un public national et externe à la Russie", explique Olga Tokariuk, chercheuse au centre Chatham House et co-autrice de plusieurs rapports sur la question (liens archivés ici, ici et ici).

Cette organisation déconcentrée se traduit par "une grande réactivité et une capacité à rebondir sur l'actualité", comme le montrent les opérations surfant sur l'affaire Epstein, mais aussi sur les Jeux olympiques d'hiver à Milan (lien archivé ici ). Des infox visant les athlètes ukrainiens présents aux JO ont ainsi cumulé des millions de vues sur les réseaux sociaux, suivant des méthodes déjà éprouvées durant les Jeux de Paris en 2024 (lien archivé ici).

"Ces campagnes sont menées à plusieurs niveaux, mêlent des influenceurs, des comptes publics et des comptes anonymes qui n'ont pas l'air associés entre eux de prime abord", analyse Olga Tokariuk. Leur but : "saturer l'espace informationnel", d'une part "pour voir ce qui marche et sur quoi il faut insister", et d'autre part "pour semer le doute et la confusion en multipliant les fausses nouvelles et les angles d'attaques", avec pour objectif "de saper la capacité du public à distinguer entre infox et information authentique sur les réseaux, et à décrédibiliser les pourvoyeurs d'information traditionnels, mais aussi les institutions démocratiques" et plus largement, les modèles de société occidentaux.

Y parviennent-ils ? "Dans une certaine mesure, sans doute", estime la chercheuse, "car on constate depuis des années une baisse de confiance dans les médias traditionnels et les institutions" sur le sujet du conflit russo-ukrainien, entre autres.

D'autre part, "des études comme celles de Newsguard ou du American Sunlight project ont montré que le but de nombreux comptes animés par des réseaux comme Pravda [un réseau de 193 sites diffusant des fausses informations visant l'Europe et les Etats-Unis, NDLR] n'est pas tant de s'adresser à un public humain que d'influencer les réponses que les 'chatbots' et les IA font à leurs usagers" (lien archivé ici). Un enjeu stratégique, à l'heure où de plus en plus de personnes s'informent grâce aux agents conversationnels.

En France, où se tiendront mi-mars les élections municipales, avant la présidentielle en 2027, des dizaines de faux sites d'informations locaux apparus en ligne fin 2025 et publiant contenus anxiogènes et clivants, mêlant vrai et faux, ont été attribués à Storm-1516 (lien archivé ici).

Copyright AFP 2017-2026. Toute réutilisation commerciale du contenu est sujet à un abonnement. Cliquez ici pour en savoir plus.